더욱이 저축은행중앙회는 악성코드 감염 사실을 통보받고도 즉시 조치를 취하지 않아 사이트에 방문하는 고객들에게 3일동안 악성코드를 뿌린 것으로 드러났다.

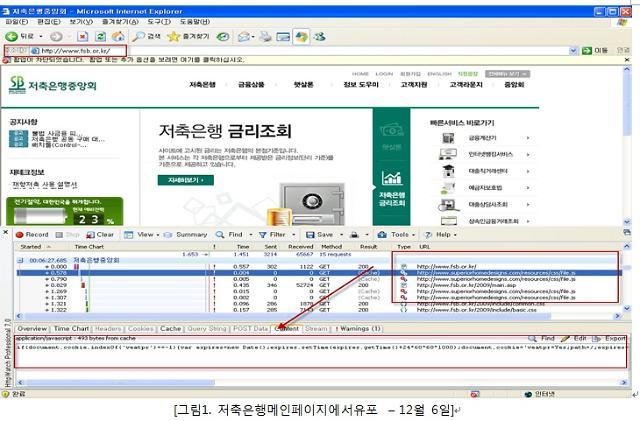

빛스캔은 지난해 12월 5일경 저축은행중앙회(http://www.fsb.or.kr) 웹사이트에서 악성코드 링크가 유포된 정황을 확인했다고 21일 밝혔다.

저축은행 메인페이지에서 악성코드가 유포된 정황이 포착됐다

빛스캔은 악성코드 유포 확인 즉시 관계부서에 통보했으나 다음날 6일 저녁 다시 관찰된 바가 있다고 설명했다. 저축은행중앙회의 악성코드 유포는 8일까지 계속됐다.

빛스캔측의 설명에 의하면 문제의 원인은 저축은행 중앙회 서버가 위치한 네트워크 영역에서 악성코드 감염을 위한 ARP 스푸핑(Spoofing) 공격이 발생 되어 일어난 것으로 알려지고 있다.

빛스캔 오승택 과장은 "저축은행 중앙회의 웹서버가 위치한 서버 영역 중 한 곳에서 실제 침입이 발생되어 공격자가 모든 권한을 가진 상황이 발생된 것이 핵심"이라며 "공격자의 권한 획득 이후에 서버에서 발생되는 패킷을 변조, 동일한 네트워크 장비와 연결된 모든 웹서비스에서 방문자들에게 악성코드 감염에 이용되는 링크를 자동으로 배포하게 한 것으로, 일반 사용자 입장에서는 방문만 해도 감염될 수 밖에 없다"고 설명했다.

또 그는 "ARP 스푸핑 공격의 특성상, 해당 대역에 있는 다른 웹서비스에서도 동일하게 악성코드를 유포하는 행위가 발생하기 때문에 DMZ에 있는 웹서비스서버에 심각한 보안상문제가 있다는 뜻으로 해석될 수 있다"고 덧붙였다.

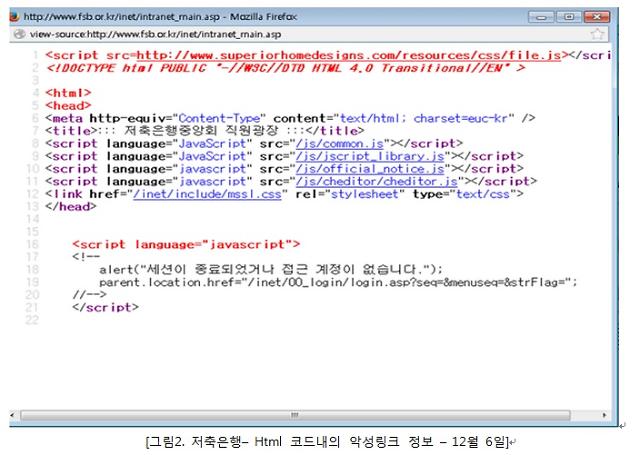

저축은행– Html 코드내의 악성링크 정보

나아가 일부 서버의 경우 공격자가 이미 권한을 보유하고 있는 상황을 가정한다면 내부망의 침입도 의심할 수 있는 매우 심각한 문제라는 것. 또한 저축은행들과 연결망을 가질 수밖에 없는 중앙회의 특성상 제 2 금융권 전체에 대한 심각한 금융사고발생 가능성도 있을 수 있어서 더욱더 심각한 상황이라 볼 수 있었다.

침해사고에 대한 분석과 대응은 관계부처에서 완료했을 것으로 추정되지만 현재 금융 관련 정보유출 사고와 같은 유형은 직접적인 공격에 의해서도 일상적으로 발생될 수 있다는 점을 잊어서는 안된다.

즉 이번 공격은 공격자는 모든 권한을 가진 상태에서 내부로 진입할 수 있는 연결지점을 확보하고, 외부보다 확연히 보안관리나 감시가 소홀한 내부망에 침입이 가능한 상태였다는 것이 핵심이다. 실제 악성코드 감염 행위는 이러한 최초 교두보 확보 이후에 나타나는 또다른 공격의 결과로 봐야 한다.

오 과장은 "내부로 유입되는 단 한대의 좀비PC가 전체에 영향을 미칠 수 있다는 것을 우리는 3.20대란을 통해서 알 수 있었다"며 "웹은 웹서핑을 통한 악성코드 감염도 예방을 해야 하겠지만 웹서비스를 자체를 안전하게 유지하고 상시 관찰하는 등 정보 유출 통로 및 침입 통로에 대해 다각적인 대책이 시급하다"고 강조했다.

©'5개국어 글로벌 경제신문' 아주경제. 무단전재·재배포 금지

![[르포] 중력 6배에 짓눌려 기절 직전…전투기 조종사 비행환경 적응훈련(영상)](https://image.ajunews.com/content/image/2024/02/29/20240229181518601151_258_161.jpg)